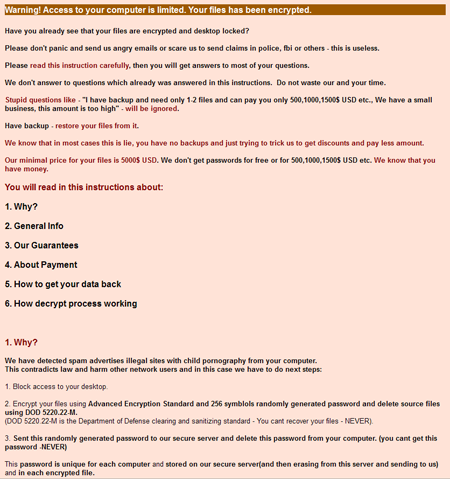

Многокомпонентный троянец-вымогатель, шифрующий файлы на компьютерах пользователей с применением архиватора WinRAR. Написан на языке PureBasic. Попадая на компьютер пользователя, парализует работу операционной системы и демонстрирует на экране требование злоумышленников.

Запустившись в качестве системной службы, модуль шифрования троянца создает большое количество различных файлов, часть которых служит для хранения конфигурационных данных, сведений о путях к файлам настройки, журналам и исполняемым файлам, а также информацию об инфицированном компьютере. Затем происходит очищение Корзины, а также выполняется построение списка шифруемых и удаляемых файлов, после чего инициируется удаление файлов, имеющих признаки резервных копий. Далее по специальному алгоритму троянец генерирует список паролей, запускает консольное приложение WinRAR и помещает в защищенные паролем SFX-архивы пользовательские файлы по заранее подготовленному списку. Способен шифровать более 100 типов файлов. Исходные файлы уничтожаются с использованием утилиты Sysinternals SDelete, то есть с многократной перезаписью, вследствие чего восстановление уничтоженных файловых объектов становится невозможным.

Часть файлов шифруется с простым паролем, созданным на основе серийного номера жесткого диска, другая часть — с использованием случайно сгенерированного пароля, длина которого составляет более 50 символов. Имена зашифрованных файлов также изменяются по определенному алгоритму: например, графический файл picture.jpg после шифрования будет иметь вид: picture.jpg(!! to decrypt email id 12345678 to sec****@gmail.com !!).exe.

Среди контактных данных, предоставляемых злоумышленниками своим жертвам, могут быть следующие адреса электронной почты:

- sec777999@gmail.com

- sec222555@gmail.com

- sec333888@gmail.com

- sec333888@gmail.com

- ausec222999@gmail.com

- sec777999@gmail.com

- casec222777@gmail.com

- auidhelp@gmail.com

- sec777999@gmail.com

- sec222555@gmail.com

- sec333888@gmail.com

- ausec222999@gmail.com

- casec222777@gmail.com

- auidhelp@gmail.com

- usidhelp2@gmail.com

- frsechelp@gmail.com

- spainsec1@gmail.com

- spainsec2@gmail.com

Во избежание потери ценных данных при заражении Trojan.ArchiveLock.20 не рекомендуется удалять какие-либо файлы или производить попытки самостоятельного восстановления операционной системы. Для борьбы с вредоносной программой необходимо обратиться в вирусную лабораторию «Доктор Веб», создав тикет в категории «Запрос на лечение».